Está claro que todos podemos ser un objetivo de un ataque de ransomware, pero lo que quizá no tenemos tan claro es que hacer si sufro un ataque de ransomware, ¿cómo me protejo? ¿puedo evitarlo?

Podemos encontrar multitud de herramientas que nos permitan monitorizar, reaccionar, proteger, mitigar o alertarnos de que algo raro está ocurriendo en nuestra organización, pero no sirve de nada gastarnos miles de euros en una herramienta que nos lanza mil avisos, si después no sabemos usarla.

El desconocimiento es tan peligroso como un malware dirigido. Y como “yo he venido a hablar de mi libro” , vamos a comenzar con un poco de protección Anti-ransomware en Microsoft 365.

Un ataque de Ransomware tiene un claro objetivo: cifrar los datos y comprometer la disponibilidad de la información, consiguiendo vulnerar tanto los sistemas como el estado de capacitación de los empleados, además de poner en jaque la madurez sobre la capacidad de resolución de incidentes del equipo IT que forme el departamento de seguridad.

Y todo esto, únicamente a nivel IT. Además de estos, existen otros riesgos claros donde una parada puede hacer perder miles de euros a la organización afectada.

Ransomware REvil

Uno de los últimos casos publicados, fue el de la empresa de telecomunicaciones MásMóvil, donde el ransomware utilizado fue Revil (Sodinokibi).

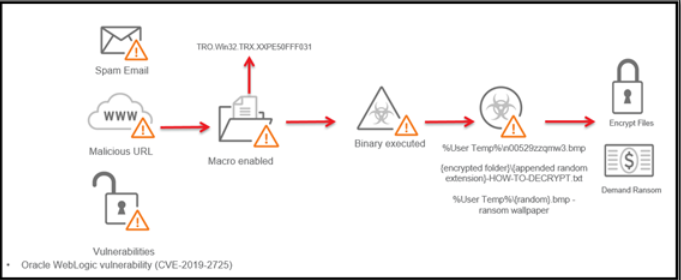

Éste ransomware, REvil, tiene uno de los principales vectores de ataque: encontrar la vulnerabilidad CVE-2019-2725, que sucede principalmente cuando los sistemas no se encuentran correctamente actualizados.

La campaña comienza con correos maliciosos, acceso a URLs maliciosas o/y vulnerabilidades del sistema.

Una vez abierto el archivo adjunto malicioso (normalmente un archivo Office con macros), la URL maliciosa comienza el proceso de infección instalando un archivo ejecutable en el sistema del usuario.

Éste archivo crea una comunicación con su servidor de ‘comando y control’ para descargar un nuevo archivo (ofuscado\disfrazado) que, a su vez, contiene el malware final que infecta y encripta los archivos en masa.

¿Cómo podemos protegernos del Ransomware con Microsoft 365?

Nunca nadie está 100% seguro ante un ciberataque, pero sí podemos ponérselo más difícil y quizás lograr esquivarlo.

Vamos a detallar algunas tecnologías que Microsoft nos ofrece para proteger nuestros datos y nuestra información a distintos niveles de defensa:

- Microsoft Defender

- Formación y capacitación del usuario

- Control de versiones y papeleras de reciclaje

- Políticas de retención

- Reglas de protección en el correo electrónico

- MFA

- EDR – Defender for Endpoint

- Intune

- Copias de seguridad

- Actualizaciones Windows

Microsoft Defender | Protección de nueva generación

En el primer puesto, tenemos la posibilidad de usar una ‘triada’ perfecta de protección 365.

Microsoft Defender for EndPoint

Con Microsoft Defender for EndPoint podemos proteger los dispositivos de Windows 10. El EDR (Endpoint Detection and Response) de Microsoft, es la evolución del antivirus tradicional, ya que es capaz de dar visibilidad y responder a amenazas avanzadas como virus, malware y spyware, que estén ocurriendo en los dispositivos de los usuarios.

Una de sus herramientas de protección antiransomware se consigue mediante la característica de ‘acceso controlado a carpetas’. Con el acceso controlado a carpetas tendremos protegidas carpetas donde nosotros sabemos que almacenamos datos valiosos o sensibles, como las que se usan para documentos, imágenes, descargas, entre otras opciones.

Con esta protección, tras un ataque (o posible ataque) obtendremos informes detallados sobre los eventos ocurridos sobre las carpetas protegidas como parte de los escenarios de investigación.

El acceso controlado a carpetas protege los datos sensibles comprobando las aplicaciones en una lista de aplicaciones conocidas y de confianza dentro de las bases de datos de aplicaciones legitimas existentes y conocidas por Microsoft 365.

Cuando un ataque intenta realizar algún cambio en una de estas carpetas, aparecerá una notificación en el equipo, indicando la carpeta y aplicación que intentó realizar cambios en un archivo de una carpeta protegida.

Con Microsoft Defender for Endpoint tendremos por defecto distintas carpetas protegidas:

- c:\Users\<username>\Documents

- c:\Users\Public\Documents

- c:\Users\<username>\Pictures

- c:\Users\Public\Pictures

- c:\Users\Public\Videos

- c:\Users\<username>\Videos

- c:\Users\<username>\Music

- c:\Users\Public\Music

- c:\Users\<username>\Favorites

Gracias a esta tecnología es posible añadir nuevas carpetas adicionales como “protegidas”, pero no podemos eliminar las que están protegidas de forma predeterminada.

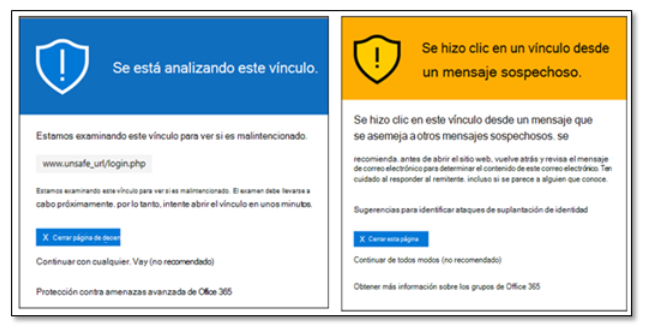

Microsoft Defender for Office 365

Esta herramienta incluye protección antiphishing, antispam, antimalware, spoofing, protección de vínculos o URLs maliciosas, protección para archivos adjuntos…etc. En cada una de las herramientas colaborativas de Microsoft 365 (Sharepoint, Onedrive , Microsoft Teams, Exchange Online, etc.).

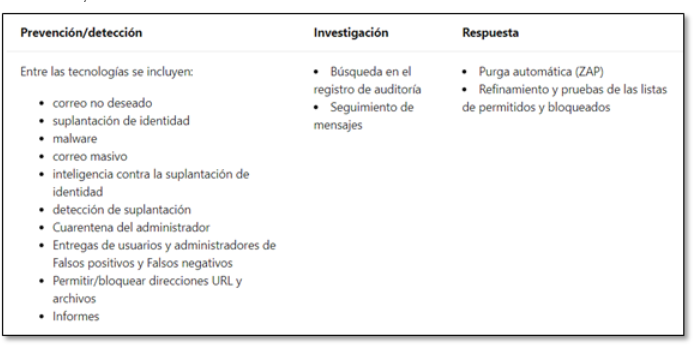

Ésta protección se encuentra en primera línea de defensa del correo electrónico, donde dependiendo de la licencia adquirida tendremos cubiertos los pilares de la seguridad:

- Proteger

- Detectar

- Investigar

- Responder

Tras la activación de protección sobre suplantación de identidad mediante DNS y la configuración de SPF, DKIM y DMARC (os dejo aquí el link al artículo de mi compañero José Manuel Castillo), nos toca proteger la siguiente línea de defensa de nuestro Cloud: la organización.

Esto lo podremos realizar mediante las capacidades de protección de Defender for Office 365 en:

- Prevención

- Detección en tiempo real de amenazas

- Investigación

- Exploración y analisis de la amenaza

- Respuesta automatizada sobre la amenaza

- Rastreadores de amenazas

- Integración con SIEM

- Planificación de campañas de concienciación

- Simulador de amenazas y a las métricas del usuario

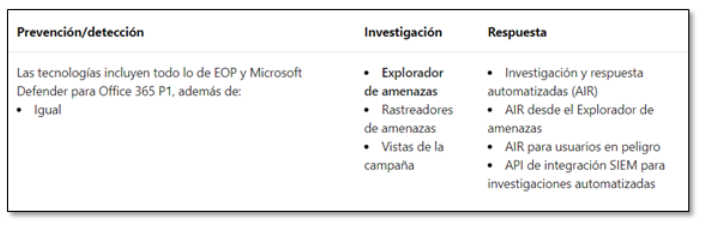

Las capacidades de defensa según licencia serían:

1. Licencia : Exchange Online Protection (EOP)

Protección siempre incluida en cualquier licencia con buzón de correo electrónico.

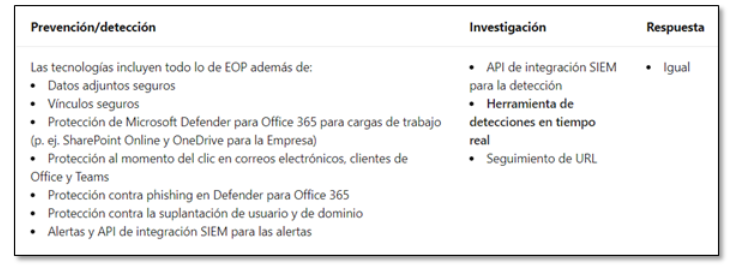

2. Licencia : Defender para Office 365 Plan 1 (P1)

Esta licencia amplia las capacidades con herramientas muy potentes como los datos adjuntos seguros.

Datos adjuntos seguros, se trata de la protección para usuarios o grupos para ayudar a impedir que los usuarios abran o compartan archivos adjuntos de correo electrónico con contenido malintencionado.

URLs seguras o vínculos seguro (Safe Links), se trata de la protección que ayuda a evitar que los usuarios sigan vínculos en correos electrónicos y documentos que van a sitios web considerados malintencionados.

3. Licencia : Defender para Office 365 Plan 2 (P2)

Microsoft OneDrive

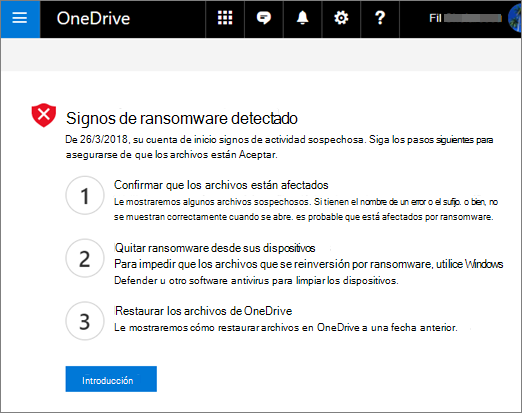

Microsoft OneDrive nos permite almacenar los archivos y carpetas en la nube y compartirlos de forma interna o externa a la organización. Estos archivos son accesibles desde casi cualquier dispositivo. Ahora Onedrive está protegido con la herramienta ‘Microsoft OneDrive Ransomware Protection’

veamos cómo trabajarán de forma integral estas protecciones, bajo un ataque de Ransomware:

Ejemplo de ataque de Ransomware

Cuando guardas los archivos en OneDrive y el Antivirus de Microsoft Defender detecta una amenaza ransomware en el dispositivo, se producen las siguientes acciones:

- Microsoft Defender for Endpoint genera una alerta notificando al equipo de operaciones de seguridad la posible amenaza

- El antivirus de Microsoft Defender for Endpoint, mediante su motor de firmas, intentará eliminar el ransomware de los dispositivos. La investigación comenzada por el departamento de seguridad puede determinar si otros dispositivos están infectados y tomar las medidas adecuadas

- Se activa la opción de recuperar los archivos en Onedrive. OneDrive posee un mecanismo de detección incorporado de ransomware, el cual nos notificará cuando se modifiquen muchos archivos de forma simultánea o en un espacio corto de tiempo, lo que permitirá restaurarlos rápidamente

Estad atentos al próximo artículo, en el que detallaremos la medida de protección más orientada al usuario: Herramienta de formación y capacitación del usuario de Microsoft 365.

Artículo escrito por Beatriz Santos, Cloud Engineer en ENCAMINA.