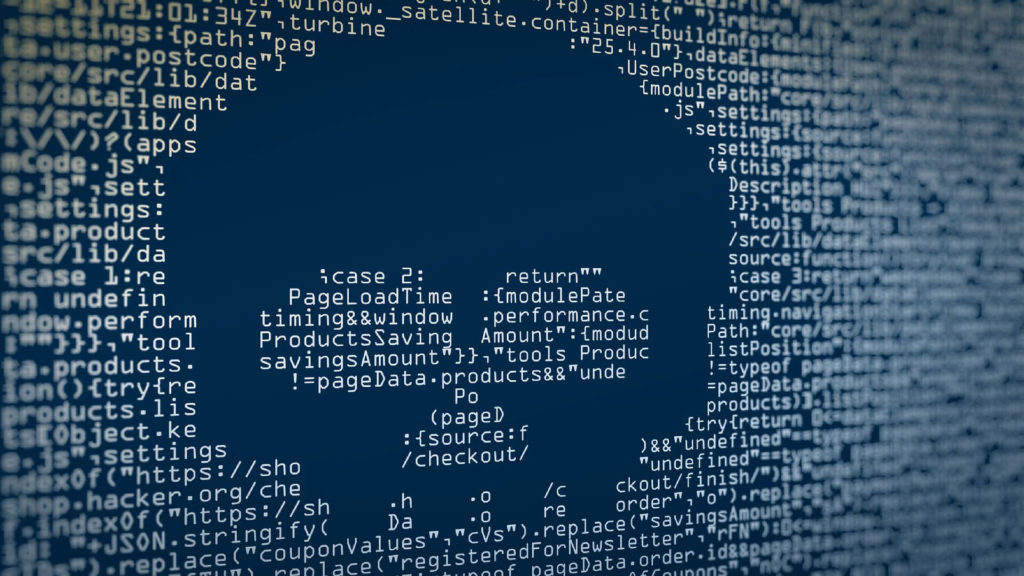

¿Qué es el cifrado de bases de datos? El cifrado de bases de datos protege la información confidencial al codificar los datos cuando se almacenan o, como se suele decir, «cuando están en reposo».

Hay varios métodos para generar y aplicar códigos secretos, sin embargo, el resultado final es inutilizar los datos en caso de que un atacante logre evadir las defensas estándar. Una vez que consigue esto, es importante que no obtenga acceso directo a los bits sin procesar que se encuentran en su interior.

¿Qué es el cifrado de bases de datos?

La motivación básica sigue siendo hacer que los datos sean ilegibles para quienes no tienen acceso autorizado. Sin embargo, el proceso de codificación ha evolucionado para admitir algunos casos de uso distintos.

Estos son algunos ejemplos de lo anteriormente mencionado:

- Secreto total: La base de datos y todo su contenido están bloqueados para evitar el acceso.

- Secreto parcial: Algunas de las columnas están codificadas para evitar la divulgación, pero otras se dejan abiertas. Todas las operaciones regulares en las columnas y campos abiertos, funcionan rápidamente y sin impedimentos. Sólo las consultas que acceden a columnas codificadas se limitan.

- Seguimiento de auditoría. Las firmas digitales o las funciones hash se pueden usar para realizar un seguimiento de los cambios y conectarlos con los usuarios que los autorizaron.

- Secreto del lado del cliente. Los datos se codifican en el ordenador del usuario antes de que se entreguen a la base de datos para su almacenamiento. A menudo, la base de datos o cualquier otro código que se ejecute en el servidor no puede acceder a la información.

- Secreto homomórfico. Las sofisticadas transformaciones matemáticas permiten analizar los datos sin descifrarlos.

- Secreto a nivel de hardware. Algunas aplicaciones dependen del cifrado integrado en el hardware subyacente, como las unidades de disco.

El proceso de cifrado es un primo cercano de la seguridad matemática que constituye la base del libro mayor o las bases de datos blockchain. Los algoritmos de firmas digitales que se usan para autorizar y garantizar los cambios en estos libros de contabilidad suelen ser desarrollados y respaldados por la misma biblioteca. Si bien las bases de datos de blockchain no necesariamente ofrecen privacidad, a menudo se clasifican de manera similar.

¿Cómo lo están abordando los sistemas antiguos?

Oracle ha estado enviando herramientas para habilitar el cifrado de bases de datos durante décadas, con una función que denominan «cifrado de base de datos transparente». Está diseñada para minimizar la dificultad de uso. Los administradores de bases de datos pueden proteger bases de datos completas, tablas particulares o sólo columnas individuales. Las claves se almacenan por separado en un Oracle Key Vault y se administran para evitar que los consumidores de bases de datos autorizados tengan que introducirlas.

Esto se debe a que los datos se «descifran de forma transparente para los usuarios y aplicaciones de las bases de datos». Este cifrado automatizado es una buena defensa contra los medios de almacenamiento robados o los atacantes que logran acceder a los datos sin procesar almacenados en los discos (en reposo).

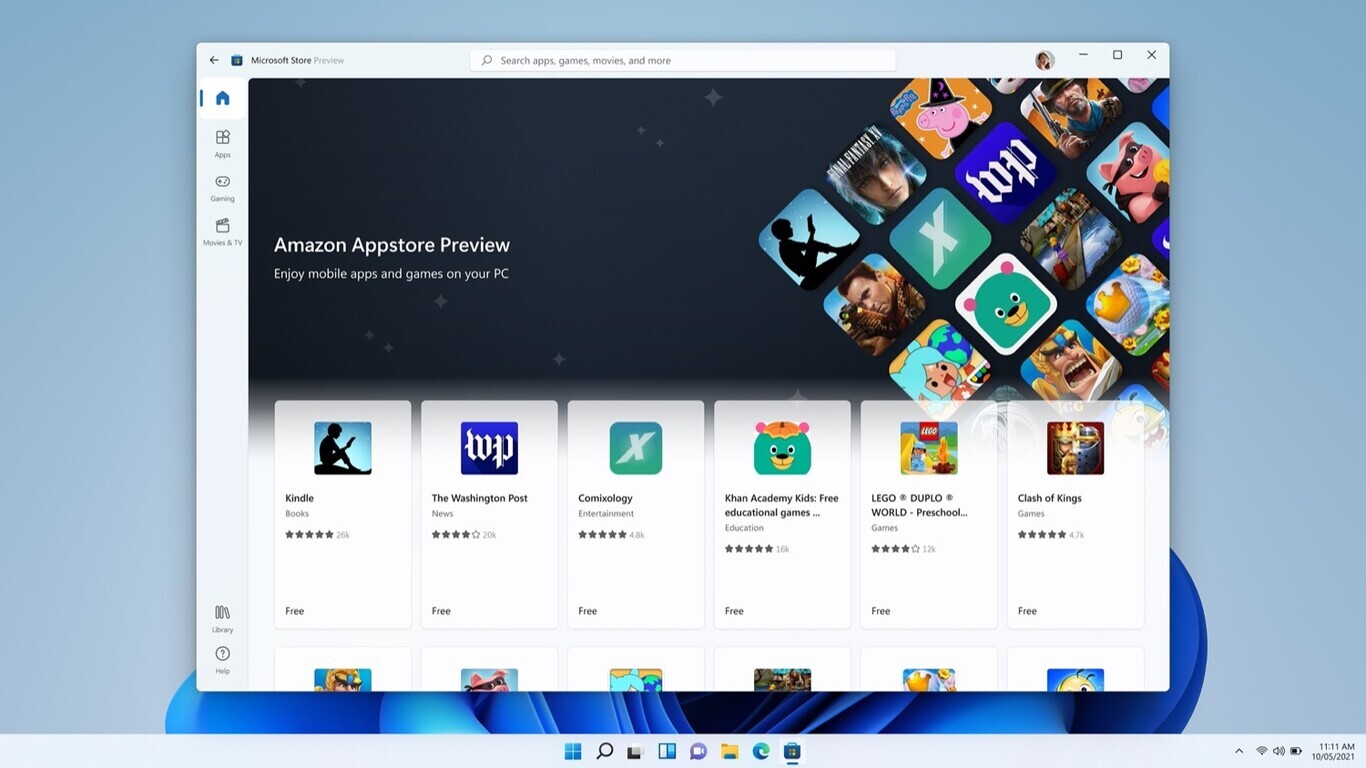

SQL Server de Microsoft también admite el cifrado automático de datos antes de que se almacenen en la unidad de disco duro o de un SSD. Esto es algo que también denomina «cifrado de base de datos transparente». Las versiones que se ejecutan localmente o en la nube de Azure pueden activarlo. También tienen una capa separada diseñada para garantizar que todas las conexiones a la base de datos desde otros servidores estén encriptadas.

¿Qué están haciendo los nuevos operadores?

Muchas bases de datos de código abierto populares como MySQL o PostgreSQL incluyen bibliotecas de cifrado para simplificar la implementación del mismo. La mayoría de ellas usa bibliotecas criptográficas establecidas en lugar de intentar crear las suyas propias.

Por ejemplo, MongoDB agregó la capacidad de cifrar sus bases de datos en reposo a la edición Enterprise. El valor predeterminado se basa en AES con claves de 256 bits. MongoDB también agregó cifrado para proteger ciertas partes de los datos almacenados en la base de datos en todas sus ofertas en diciembre de 2019.

IBM no es un novato en la industria, pero sí que es uno de los líderes que explora algunos de los algoritmos más sofisticados para el cifrado homomórfico. La compañía lanzó un conjunto de herramientas para agregar cifrado totalmente homomórfico a iOS y MacOS.

¿Hay algo que una base de datos cifrada no pueda hacer?

Agregar cifrado requiere una cantidad significativa de cálculo, y esto aumenta el coste de almacenar y recuperar información. En algunos casos, las CPU están inactivas y el coste adicional es insignificante. Muchos ordenadores de escritorio y teléfonos móviles rara vez usan más de una pequeña fracción de ciclos de CPU disponibles. Si estos dispositivos cifran los datos antes de enviarlos a la base, soportan la carga computacional, que puede ser insignificante y así no se sobrecarga la base de datos central.

Sin embargo, en otros casos, agregar el cifrado puede requerir servidores de bases de datos más fuertes y clústeres más grandes para manejar la carga. Mucho de ello depende de cómo se aplique el cifrado y cómo se utilizarán los datos posteriormente. El cifrado masivo está integrado en algunos discos duros y sistemas operativos, y es posible activar estas funciones sin ralentizar significativamente el hardware.

Los algoritmos más sofisticados, como el cifrado homomórfico, requieren una infraestructura computacional significativamente mayor. El campo sigue siendo un área de exploración extremadamente activa y los nuevos algoritmos pueden ser varios órdenes de magnitud más rápidos que sus predecesores. Sin embargo, el rendimiento todavía no es práctico para muchas aplicaciones.